Hacker lợi dụng công cụ TeamViewer để tấn công mã hóa dữ liệu doanh nghiệp Việt

Cuộc sống số - Ngày đăng : 13:32, 30/03/2024

Hoạt động của doanh nghiệp vị đình trệ vì tấn công ransomware

TeamViewer là công cụ truy cập từ xa hợp pháp được sử dụng khá phổ biến trên thế giới cũng như tại Việt Nam. Tuy nhiên, công cụ này cũng có thể bị các nhóm hacker lợi dụng để truy cập vào các thiết bị trong hệ thống của các doanh nghiệp, tổ chức để cài đặt mã độc mã hóa dữ liệu, phần mềm độc hại... bằng cách khai thác thông tin đăng nhập bị rò rỉ của người dùng trong tổ chức.

Trong thông tin vừa chia sẻ, Bkav cho biết mới đây doanh nghiệp an toàn thông tin mạng này đã tiếp nhận đề nghị hỗ trợ từ một số doanh nghiệp bị tấn công ransomware khiến cho toàn bộ dữ liệu của tổ chức bị mã hóa.

Phân tích của các chuyên gia chỉ ra rằng, căn nguyên đầu tiên là do phần mềm TeamViewer trên máy tính dùng chung của doanh nghiệp để mật khẩu mặc định. Hacker đã thu thập được mật khẩu mặc định đó, đăng nhập từ vào máy, cài mã độc mã hóa LockBit 3.0 (còn được gọi là LockBit Black) ngay trên desktop và thực thi mã độc.

Toàn bộ dữ liệu của các doanh nghiệp, tổ chức đề nghị Bkav hỗ trợ đều đã bị mã hóa, khiến cho hoạt động sản xuất kinh doanh của doanh nghiệp bị đình trệ. Các doanh nghiệp, tổ chức này còn bị hacker đòi những khoản tiền lớn để nhận được khóa giải mã giúp khôi phục dữ liệu.

Trong 2 tháng đầu năm nay, Bkav cũng đã liên tục nhận được yêu cầu trợ giúp từ nhiều doanh nghiệp tại Việt Nam với tình trạng chung là các máy tính trong mạng nội bộ đều bị mã hóa cùng một thời điểm, dữ liệu không thể cứu được. ‘Thủ phạm’ của các vụ tấn công mã hóa dữ liệu này, qua phân tích, đã được xác định cũng chính là mã độc LockBit 3.0, một ransomware với nhiều cải tiến tinh vi hơn so với các phiên bản trước của mã độc LockBit cả về kịch bản mã hóa cũng như cách thức lây lan, có khả năng qua mặt được các giải pháp bảo mật thông thường.

Từ những vụ việc hỗ trợ các doanh nghiệp Việt xử lý sự cố tấn công ransomware thời gian vừa qua, các chuyên gia Bkav nhận định: Sự chủ quan, lơ là bảo mật của người dùng vẫn đang là “tử huyệt” gây ra sự cố mất an toàn, an ninh cho các hệ thống.

“Cụ thể, những nhân viên trong nội bộ tổ chức, doanh nghiệp thường mất cảnh giác khi dùng TeamViewer. Chẳng hạn, họ đặt ID và password trùng với nhiều phần mềm, ứng dụng khác nhau trên máy dùng chung, hoặc gửi thông tin tài khoản TeamViewer cho nhau qua nhiều kênh chat, email… và vô tình làm lộ”, chuyên gia Bkav phân tích.

Các chuyên gia cũng khuyến cáo người dùng cần cẩn trọng trong việc chia sẻ ID và mật khẩu qua các kênh email, mạng xã hội, không đặt mật khẩu mặc định yếu và không nên để chế độ TeamViewer khởi động cùng máy vì khi đó ID và Password không đổi.

Ghi nhận 9 vụ tấn công ransomware nhắm đến tổ chức lớn tại Việt Nam

Trong thông tin chia sẻ ngày 29/3 với phóng viên VietNamNet về sự cố tấn công vào hệ thống Công ty cổ phần chứng khoán VNDIRECT, ông Trần Quang Hưng, Phó Cục trưởng Cục An toàn thông tin (Bộ TT&TT) cho biết: Tấn công ransomware là hình thức tấn công mạng không mới nhưng lại đang trở nên khá phổ biến trong vài năm trở lại đây, và các tổ chức tài chính, chứng khoán luôn là một trong những mục tiêu hàng đầu của hacker.

Nhận định tấn công ransomware là vấn nạn chung với các tổ chức, doanh nghiệp trên toàn cầu, nhất là các tổ chức tài chính, đại diện Cục An toàn thông tin cũng nhấn mạnh rằng vấn nạn này đang đặt ra cho các đơn vị bài toán phải cấp thiết nâng cao năng lực bảo mật để bảo vệ an toàn cho các hệ thống thông tin, nhất là những hệ thống lưu trữ dữ liệu người dùng và phục vụ giao dịch trực tuyến.

Trong báo cáo tình hình nguy cơ mất an toàn thông tin tại Việt Nam năm 2023 được Viettel Cyber Security công bố cuối tháng 1/2024, đơn vị này đánh giá, mã độc vẫn đang gây ảnh hưởng nghiêm trọng đến nhiều lĩnh vực quan trọng, tiêu biểu như ngân hàng, tài chính, chứng khoán, viễn thông, năng lượng. Các nhóm tấn công ngày càng tinh vi hơn trong việc sử dụng mã độc, đặc biệt là ransomware và stealer (mã độc đánh cắp thông tin - PV), gây ra thiệt hại lớn cho các doanh nghiệp, tổ chức cả về kinh tế và uy tín, thương hiệu.

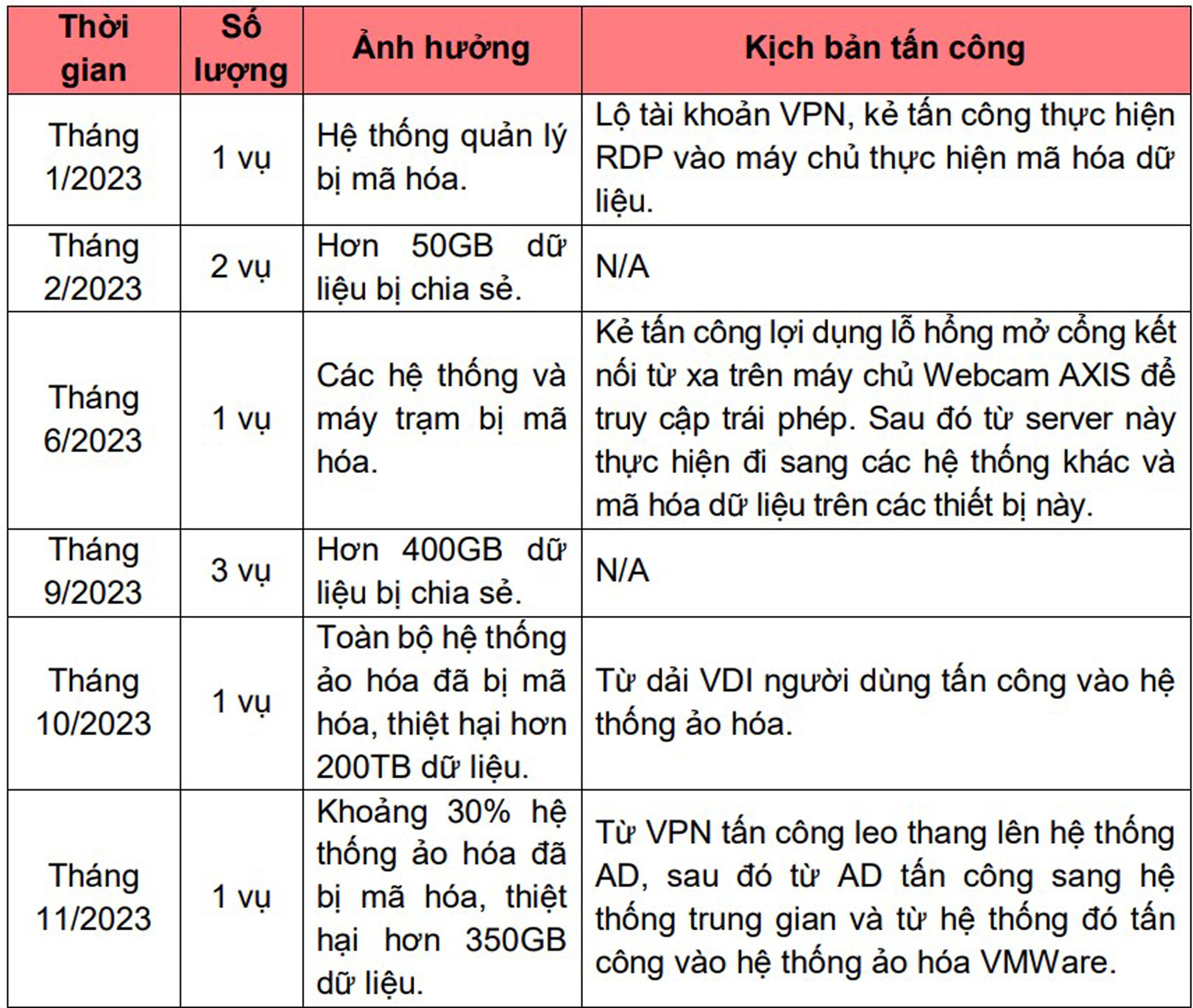

Đáng chú ý, hệ thống Viettel Threat Intelligence trong năm 2023 đã ghi nhận có ít nhất 9 vụ tấn công ransomware nhắm đến các công ty, tổ chức lớn tại Việt Nam. Những cuộc tấn công này đã mã hóa hàng trăm GB dữ liệu và tống tiền ít nhất 3 triệu USD, gây gián đoạn thiệt hại nặng nề cho các doanh nghiệp, tổ chức bị hacker nhắm đến.

Điểm ra 4 nhóm hacker đáng chú ý trong các vụ tấn công ransomware mà hệ thống Viettel Threat Intelligence phát hiện được năm ngoái gồm LockBit, Rhysida, Cl0p và Blackcat, các chuyên gia an ninh mạng Viettel cũng lưu ý về xu hướng ‘ransomware-as-a-service’ (Raas) đang ngày càng gia tăng và tập trung vào các tổ chức, doanh nghiệp.

Trao đổi với phóng viên VietNamNet về giải pháp ứng phó với tấn công ransomware, các chuyên gia an toàn thông tin đều khẳng định quan điểm ‘phòng hơn chống’, trong đó một giải pháp cần đặc biệt quan tâm đến việc đào tạo nhận thức về bảo mật cho nhân viên, bởi lẽ con người vẫn luôn là ‘khâu yếu’ trong việc đảm bảo an toàn hệ thống.

“Các doanh nghiệp cần tổ chức các khóa nâng cao nhận thức an toàn thông tin cho nhân viên, giúp họ nhận biết các mối đe dọa và tránh những hành vi có thể gây rủi ro, như mở tệp đính kèm email độc hại hoặc nhấp vào liên kết đáng ngờ”, ông Nguyễn Minh Hải, Giám đốc Kỹ thuật của Fortinet Việt Nam khuyến nghị.

Ở góc độ của đơn vị đang ứng phó, khôi phục lại hệ thống mới phải hứng chịu một cuộc tấn công ransomware, trong thư gửi các khách hàng ngày 29/4, Chủ tịch HĐQT Công ty VNDIRECT Phạm Minh Hương cũng chia sẻ: Sự cố này cũng là cơ hội để VNDIRECT đào tạo ý thức, nâng cao chất lượng đội ngũ; kiện toàn, nâng cấp hệ thống bảo mật và an ninh của mình; sẵn sàng phản ứng với những vụ việc tương tự trong tương lai.