Cách Apple triệt phá leaker

Xe - Công nghệ - Ngày đăng : 08:38, 14/05/2023

Ngày 10/5, chuyên gia rò rỉ (leaker) @Analyst941 tuyên bố xóa tài khoản Twitter sau khi Apple truy lùng và sa thải nguồn tin (là chị/em gái của người này). Dù chưa thể khẳng định tính xác thực, diễn biến vụ việc trùng khớp với quy trình xác định nhân viên rò rỉ thông tin của Apple.

Táo khuyết có rất nhiều cách xác định người rò rỉ tin mật, một số giải pháp tinh vi đến nỗi các trang báo phải biên tập bài viết cẩn thận để bảo vệ nguồn tin.

Cách bảo vệ bí mật của Apple

Apple có rất nhiều cách bảo mật thông tin. Đầu tiên, cá nhân hoặc đội ngũ sẽ làm việc độc lập trên một bộ phận cụ thể của sản phẩm. Những nhóm khác làm việc trên các bộ phận còn lại mà không biết sự tồn tại lẫn nhau. Họ không được phép tiết lộ công việc cho người khác, kể cả đồng nghiệp.

Trong một số trường hợp, nhân viên thậm chí không biết sản phẩm họ đang làm việc là gì. Ví dụ, các đội ngũ được giao phát triển công nghệ âm thanh, nhưng không biết chúng sẽ được sử dụng trên HomePod, Mac, AirPods hay iPhone.

|

| Nguyên mẫu iPhone 4 bị bỏ quên tại quán bar thu hút sự chú ý của giới công nghệ vào năm 2010. Ảnh: Gizmodo. |

Thiết bị mẫu được bao bọc rất cẩn thận nếu cần mang ra ngoài văn phòng. Đây là "kinh nghiệm xương máu" được Táo khuyết rút ra sau khi bản thử nghiệm của iPhone 4 bị bỏ quên tại quán bar vào năm 2010.

Hệ thống mạng nội bộ và công nghệ thông tin cũng được bảo vệ cẩn thận. Theo 9to5Mac, Apple giám sát hoạt động truy cập mạng và sử dụng thiết bị ngoại vi, bao gồm ổ lưu trữ USB.

Nhân viên tại Apple được yêu cầu bảo mật kỹ lưỡng. Nếu để lộ thông tin ra ngoài, họ có thể bị sa thải hoặc kiện ra tòa để bồi thường thiệt hại tài chính.

Cách truy vết nguồn tin của Apple

Tất nhiên, chính sách chặt chẽ không thể hoàn toàn ngăn cản những người vô tình, hoặc cố ý rò rỉ thông tin. Nếu điều này xảy ra, Apple vẫn có quy trình xác định thủ phạm.

Một trong những dữ liệu bị lộ nhiều nhất là thiết kế, gồm bản vẽ, ảnh dựng, CAD... Dưới đây là một số cách được Apple sử dụng để bảo vệ các thông tin này.

Đầu tiên, các dấu chìm (watermark) được chèn rất kín vào ảnh nên khó nhìn thấy bằng mắt thường. Chúng có thể là màu sắc gần giống màu nền, xếp vào vị trí khác nhau trong ảnh để phân biệt bản sao được gửi cho mỗi nhân viên.

|

Ví dụ, hình vuông phía trên dường như có màu đen, nhưng một phần có mã màu #0D0D0D thay vì #000000. Đó là lý do các trang tin hoặc leaker thường dựng lại ảnh rò rỉ trước khi đăng tải, thay vì sử dụng trực tiếp tài liệu do nguồn cung cấp.

Cách khác là đặt tên file gần giống nhau, chỉ thay thế một (hoặc nhiều) ký tự cho mỗi phiên bản. Khi chia sẻ video, Apple còn chèn watermark chứa dãy số kết nối đến mã nhân viên.

Apple cũng chỉnh sửa font chữ. Ví dụ, một ký tự có thể bị thiếu nét, hoặc to/nhỏ hơn một điểm ảnh so với toàn dải chữ. Mỗi tài liệu được chỉnh sửa theo cách khác nhau để truy vết về nhân viên trong trường hợp bị rò rỉ ra ngoài.

Một số tài liệu xuất hiện những thay đổi dễ thấy hơn, chẳng hạn như in nghiêng hoặc in đậm ký tự bất kỳ. Nếu nhận các tài liệu như vậy, nhân viên sẽ biết rõ Apple đang để ý đến họ.

|

| Giao diện mới của ứng dụng Wallet trên iOS 17 được leaker vẽ lại dựa trên nguồn nội bộ. Ảnh: @Analyst941/Twitter. |

Nếu chỉ cung cấp tài liệu cho một nhóm nhỏ nhân viên, Apple thường thay đổi cách đặt dấu câu hoặc dùng từ. Tất nhiên, các trang tin thường viết lại nội dung để tránh bị phát hiện, thay vì sao chép toàn bộ câu chữ trong tài liệu.

Một cách phổ biến khác là cố tình cung cấp thông tin sai lệch về thời gian ra mắt sản phẩm, thông số kỹ thuật, giá bán hoặc màu sắc. Theo 9to5Mac, chi tiết bị thay đổi sẽ được gửi cho các nhân viên không nằm trong bộ phận liên quan.

Ví dụ, nhân viên phụ trách băng tần mạng sẽ nhận tài liệu với thông số camera sai lệch, trong khi nhân viên phụ trách mảng âm thanh có thể nhận bảng cấu hình với băng tần mạng bị thay đổi.

Leaker sập bẫy như thế nào?

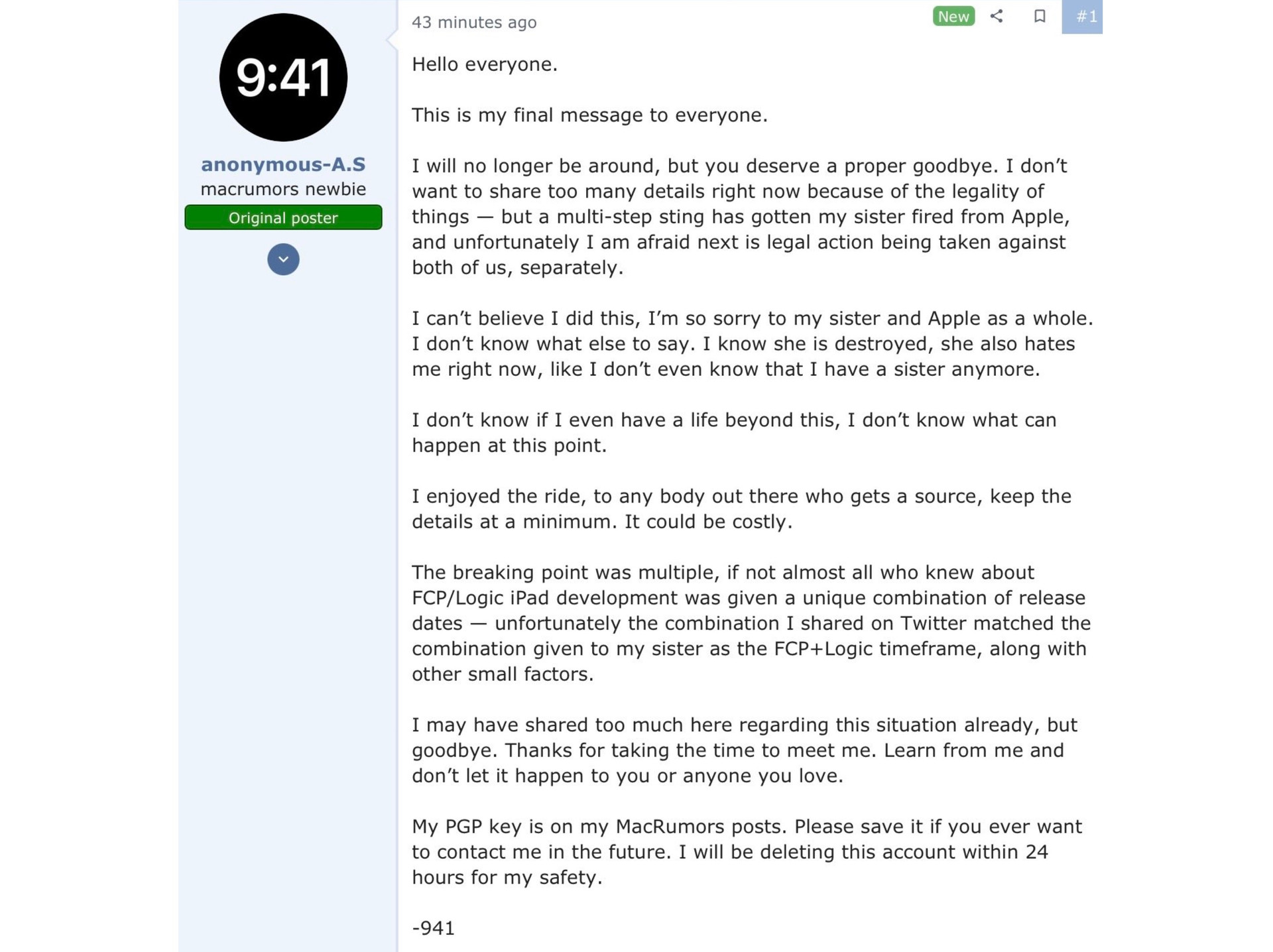

Trong bài viết cuối cùng trên diễn đàn MacRumors, leaker @Analyst941 cho biết đã dính bẫy từ cách truy vết của Apple.

Trước khi đóng tài khoản, người này liên tục cập nhật tin rò rỉ về những tính năng phần mềm mới trên iOS 17, iPadOS 17 và watchOS 10. Theo 9to5Mac, đây là lượng tin rò rỉ nhiều nhất về phần mềm của Apple từ trước đến nay.

|

| Phiên bản Final Cut Pro cho iPad. Ảnh: Apple. |

Đầu tháng 5, @Analyst941 cho rằng Apple có thể phát hành ứng dụng chỉnh sửa video Final Cut Pro cho iPad vào năm 2024, tiếp đến là phần mềm biên tập âm thanh Logic Pro vào 2025.

Vài ngày sau, Apple công bố phát hành cả 2 ứng dụng vào ngày 23/5, đồng nghĩa @Analyst941 cung cấp thông tin sai. Leaker này nói rằng đã mắc bẫy khi nhận thông tin từ nội bộ Apple.

Trên Twitter, @Analyst941 cho biết nguồn tin đến từ một người chị/em trong đội ngũ phần mềm của Apple, làm việc trực tiếp với Phó chủ tịch Kỹ thuật Phần mềm Craig Federighi.

Nếu những gì @Analyst941 chia sẻ là chính xác, nhiều khả năng Apple đã cố tình cung cấp sai thông tin cho nhân viên về thời gian phát hành Final Cut Pro và Logic Pro cho iPad. Đến khi bài viết của leaker xuất hiện trên Twitter, hãng đã truy ra nguồn tin gốc nhờ mốc thời gian trùng khớp.

|

| Bài viết tạm biệt của leaker @Analyst941 trên MacRumors. |

Trên MacRumors,@Analyst941 cho biết nguồn cung cấp tin đã bị sa thải. Cả 2 bày tỏ lo lắng bởi có thể bị đâm đơn kiện.

Do chưa có nguồn xác thực, 9to5Mac nhấn mạnh câu chuyện trên vẫn có khả năng bịa đặt, và leaker này chỉ đang giữ thể diện sau khi đưa sai tin đồn.

Dù vậy, Apple vẫn nổi tiếng với việc bảo mật thông tin quyết liệt. Trừ tin đồn về phần mềm, hầu hết thông tin về phần cứng như iPhone hay iPad đến từ chuỗi cung ứng, những nơi Táo khuyết không thể kiểm soát chặt chẽ như trong nội bộ.