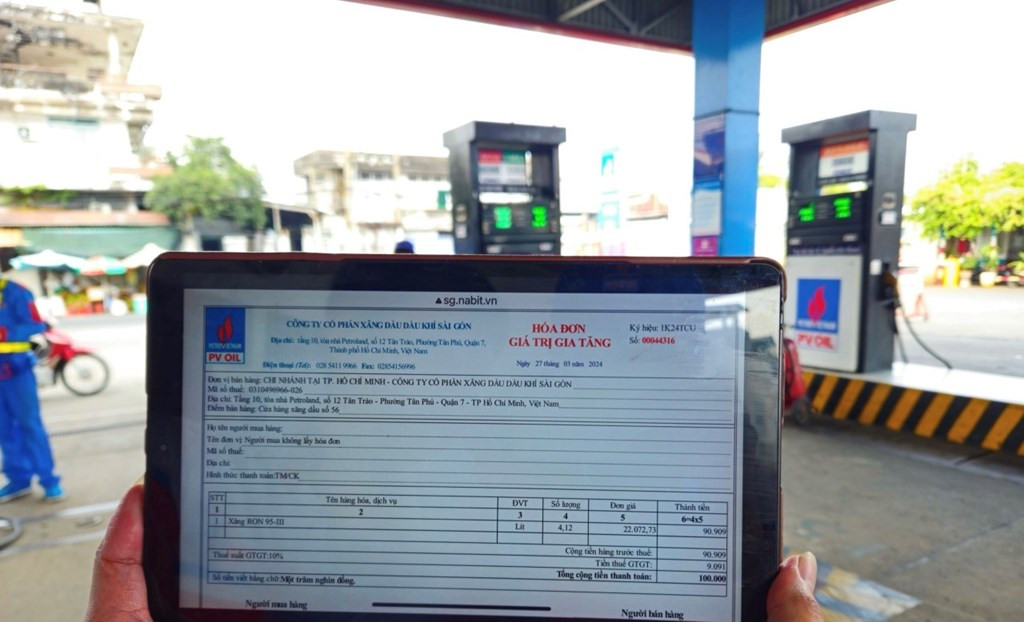

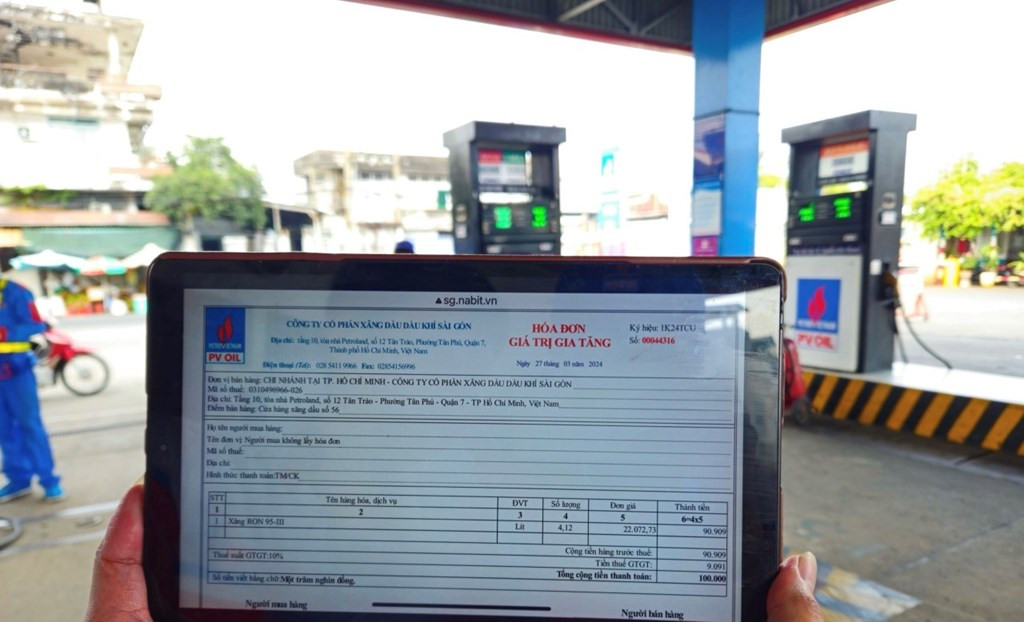

PVOIL xuất hóa đơn điện tử từng lần bán hàng cho khách hàng tại của hàng xăng dầu PVOIL số 56, số 343/20 Tống Văn Trân, Phường 5, Quận 11, TP. Hồ Chí Minh. Ảnh: A.N/BNEWS/TTXVN

PVOIL xuất hóa đơn điện tử từng lần bán hàng cho khách hàng tại của hàng xăng dầu PVOIL số 56, số 343/20 Tống Văn Trân, Phường 5, Quận 11, TP. Hồ Chí Minh. Ảnh: A.N/BNEWS/TTXVN

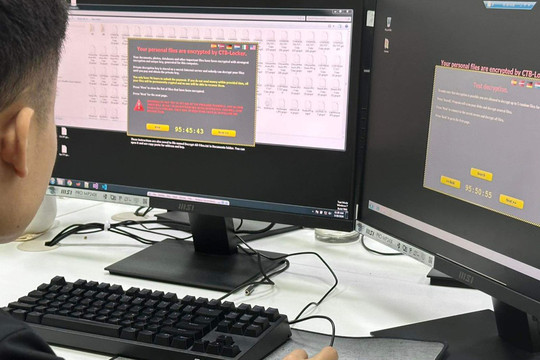

Theo ông Phúc, việc tấn công mạng bằng hình thức ransomware như vụ tấn công mạng của PVOIL ngày 2/4 sẽ có thể khôi phục được hệ thống dữ liệu thông tin nếu doanh nghiệp có sao lưu dữ liệu cẩn thận và quy trình phục hồi sau thảm hoạ (Disaster Recovery Plan) đầy đủ.

Khi đó, các chuyên gia an ninh mạng sẽ tìm hiểu hướng mà hacker lọt vào được hệ thống và vá lại, rồi phục hồi hệ thống tránh tái xâm nhập.

Tuy nhiên, nếu doanh nghiệp không có sao lưu và quy trình phục hồi sau thảm hoạ thì hiện rất ít cơ hội có thể giải mã để khôi phục hệ thống.

Với trường hợp này, các doanh nghiệp trên thế giới thường phải thuê dịch vụ bên thứ 3 để điều tra vá lỗi chống tái thâm nhập và phục hồi dữ liệu hoặc trả tiền chuộc lấy mã để giải mã khôi phục.

Theo thông tin từ PVOIL, đến 15 giờ hôm nay 3/4, PVOIL đã có thể phát hành Hóa đơn điện tử và Phiếu xuất kho kiêm vận chuyển nội bộ qua hệ thống của một đơn vị cung cấp dịch vụ. Dự kiến hệ thống quản lý và phát hành Hóa đơn điện tử của PVOIL sẽ hoạt động trở lại bình thường vào cuối tuần này.

Như thông tin đã đưa, sáng sớm 2/4/2024, hệ thống công nghệ thông tin của Tổng công ty Dầu Việt Nam – CTCP (PVOIL) bị tấn công bất hợp pháp có chủ đích theo hình thức mã hóa dữ liệu (ransomware). Vụ việc này đã khiến hệ thống công nghệ thông tin của PVOIL như PVOIL Easy, PVOIL B2B, Hóa đơn điện từ PVOIL, email, cổng thông tin PVOIL... ngừng hoạt động.

Theo Cục An toàn thông tin, Bộ Thông tin và Truyền thông, qua theo dõi, giám sát không gian mạng cho thấy, xu hướng tấn công mạng, đặc biệt là mã hóa tấn công tống tiền (ransomware) tăng cao.

Cục An toàn thông tin đề nghị các cơ quan, tổ chức, doanh nghiệp rà soát và triển khai bảo đảm an toàn thông tin mạng cho các hệ thống thông tin thuộc phạm vi quản lý.

Gần đây, tấn công mã hóa dữ liệu tống tiền – ransomware đang có xu hướng tăng cao, gây gián đoạn hoạt động và thiệt hại về vật chất, hình ảnh của các cơ quan, tổ chức, doanh nghiệp, cũng như hoạt động bảo đảm an toàn không gian mạng quốc gia.

Theo thống kê, tính từ đầu năm 2023 đến nay, đã có hơn 13.750 cuộc tấn công mạng vào các hệ thống thông tin tại Việt Nam gây ra sự cố. Trong đó, tính riêng 3 tháng đầu năm nay, số sự cố tấn công mạng vào các hệ thống thông tin tại Việt Nam là 2.323 vụ.

Trước tình trạng này, Cục An toàn thông tin vừa phát cảnh báo, đề nghị các cơ quan, tổ chức, doanh nghiệp chủ động rà soát và triển khai bảo đảm an toàn thông tin mạng cho các hệ thống thông tin thuộc phạm vi quản lý của đơn vị mình.

Cụ thể, Cục An toàn thông tin đề nghị đơn vị chuyên trách công nghệ thông tin, an toàn thông tin của các bộ, ngành, địa phương; Các tập đoàn, tổng công ty nhà nước; Các tổ chức tài chính, ngân hàng thương mại nhà nước; các ngân hàng Chính sách xã hội, Phát triển Việt Nam, Hợp tác xã Việt Nam; Cùng các doanh nghiệp hoạt động trong lĩnh vực bưu chính, thương mại điện tử tiến hành rà soát, tăng cường các giải pháp đảm bảo an toàn thông tin mạng cho các hệ thống thông tin. Trong đó, ưu tiên các giải pháp giám sát, cảnh báo sớm.

Cũng trong thời gian từ nay đến ngày 15/4, các đơn vị cần kiểm tra, đánh giá việc đảm bảo an toàn thông tin cho các hệ thống thông tin thuộc phạm vi quản lý, nhất là các hệ thống thông tin lưu trữ, xử lý thông tin cá nhân, dữ liệu cá nhân. Trong trường hợp phát hiện hệ thống tồn tại các nguy cơ, lỗ hổng và điểm yếu, đơn vị cần lập tức triển khai các biện pháp khắc phục.

Cục An toàn thông tin cũng đề nghị các cơ quan, tổ chức, doanh nghiệp thời gian tới tập trung triển khai một số nhiệm vụ khác như: Rà soát, tổ chức triển khai bảo đảm an toàn thông tin theo cấp độ; Tổ chức thực thi hiệu quả, thực chất, thường xuyên và liên tục công tác bảo đảm an toàn thông tin theo mô hình 4 lớp; Xây dựng kế hoạch ứng phó sự cố đối với hệ thống thông tin thuộc phạm vi quản lý; Triển khai phương án sao lưu định kỳ hệ thống và dữ liệu quan trọng để kịp thời khôi phục khi bị tấn công mã hóa dữ liệu….

Các cơ quan, tổ chức, doanh nghiệp cần định kỳ rà soát để phát hiện sớm mối nguy hại trong hệ thống nhằm kịp thời phát hiện các dấu hiệu bị xâm nhập. Với hệ thống đã phát hiện lỗ hổng bảo mật nghiêm trọng, sau khi khắc phục lỗ hổng, đơn vị cần thực hiện ngay việc săn lùng mối nguy hại để xác định khả năng bị xâm nhập trước đó.