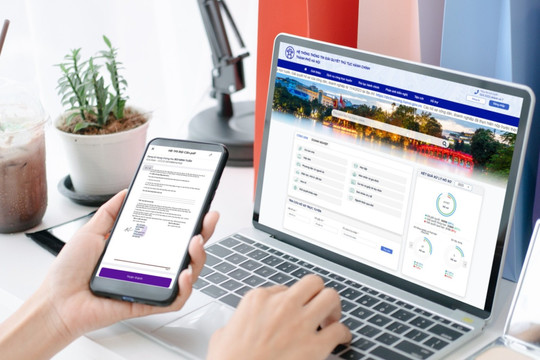

Đây là cách kiểm tra cài đặt của bạn và những gì cần thay đổi so với mặc định.

Trước tiên bạn nhấp vào Start (Bắt đầu), sau đó truy cập vào Settings (Cài đặt) > Update and security (Cập nhật và bảo mật).

Nhấp vào Windows Security (Bảo mật Windows) > Open windows security (Mở cửa sổ bảo mật).

Trong cửa sổ mới mở ra bạn tìm đến mục Settings ở góc dưới bên trái (biểu tượng bánh răng cưa), chọn About (Giới thiệu).

Có bốn dòng thông tin cung cấp số của các phiên bản bao gồm:

- Antimalware Client Version

- Engine version

- Antivirus version

- Antispyware version

Nếu Defender ghi nhận phiên bản Engine, phiên bản Antivirus và phiên bản Antispyware là 0.0.0.0, có nghĩa là bạn đã cài đặt phần mềm chống virus của bên thứ ba có tính năng chống virus thời gian thực; nó tiếp quản Defender và hoạt động chính thức nên đã tắt ứng dụng này một cách hợp lệ.

Cần biết rằng, Defender liên quan đến nhiều thứ khác chứ không đơn thuần chỉ là kiểm tra các tệp và tải xuống thuộc loại “xấu xa”. Trên thực tế, nó cung cấp nhiều cài đặt mà hầu hết người dùng không kiểm tra thường xuyên - hoặc thậm chí không biết. Một số cài đặt như thế được hiển thị trong GUI, trong khi một số khác dựa vào các nhà phát triển bên thứ ba để cung cấp thêm hướng dẫn và nhận biết. Một trong những tùy chọn như vậy là công cụ ConfigureDefender trên trang tải xuống của GitHub (ConfigureDefender hiển thị tất cả các cài đặt bạn có thể sử dụng thông qua PowerShell hoặc Registry).

Như đã được lưu ý trên trang ConfigureDefender, các phiên bản Windows 10 khác nhau cung cấp các công cụ khác nhau cho Defender. Trong tổng thể, tất cả các phiên bản Windows 10 đều bao gồm:

- Real-time Monitoring (Giám sát thời gian thực).

- Behavior Monitoring (Giám sát hành vi).

- Scans of all downloaded files and attachments (Quét tất cả các tệp đã tải xuống và tệp đính kèm).

- Reporting Level (Cấp báo cáo - cấp độ thành viên MAPS).

- Average CPU Load (Tải CPU trung bình trong khi quét).

- Automatic Sample Submission (Gửi mẫu tự động).

- Potentially unwanted application check (Kiểm tra ứng dụng tiềm ẩn không mong muốn - được gọi là Bảo vệ PUA).

- Cloud Protection Level (Default) Mức bảo vệ đám mây cơ bản (Mặc định).

- Cloud Check Time Limit (Giới hạn thời gian kiểm tra đám mây cơ sở).

Với việc phát hành Windows 10 1607, cài đặt "chặn ngay từ cái nhìn đầu tiên" (block at first sight) đã được giới thiệu. Sau đó, với phiên bản 1703, các cấp chi tiết hơn của Cloud Protection Level và Cloud Check Time Limit đã được thêm vào. Và bắt đầu từ phiên bản 1709, Attack Surface Reduction, Cloud Protection Level (Giảm bề mặt tấn công, Cấp độ bảo vệ đám mây - với các Cấp độ mở rộng cho Windows Pro và Enterprise), Controlled Folder Access, Network Protection (Quyền truy cập thư mục được kiểm soát, Bảo vệ mạng) đã được thêm vào.

Khi cuộn qua công cụ, bạn sẽ nhận thấy một phần bao gồm kiểm soát các quy tắc Attack Surface Reduction (ASR) của Microsoft. Lưu ý rằng nhiều tính năng trong số này đã bị vô hiệu hóa. Đây là một trong những cài đặt bị bỏ qua nhiều nhất trong Microsoft Defender. Mặc dù phải cần giấy phép Doanh nghiệp để hiển thị đầy đủ việc giám sát trên mạng, nhưng ngay cả các máy tính độc lập và doanh nghiệp nhỏ cũng có thể tận dụng các cài đặt và biện pháp bảo vệ này vì Microsoft Defender không thực sự ngăn cản điều này.

Các cài đặt nên kích hoạt

Các cài đặt được các chuyên gia an ninh mạng đề xuất bạn nên kích hoạt bao gồm:

- Block untrusted and unsigned processes that run from USB (Chặn các quy trình không đáng tin cậy và không được chạy từ USB).

- Block Adobe Reader from creating child processes (Chặn Adobe Reader tạo các quy trình con).

- Block executable content from email client and webmail (Chặn nội dung thực thi khỏi ứng dụng email và email trên web).

- Block JavaScript or VBScript from launching downloaded executable content (Chặn JavaScript hoặc VBScript khởi chạy nội dung thực thi đã tải xuống).

- Block credential stealing from the Windows local security authority subsystem (lsass.exe) (Chặn ăn cắp thông tin xác thực từ hệ thống con của cơ quan bảo mật cục bộ Windows)

- Block Office applications from creating executable content (Chặn các ứng dụng Office tạo nội dung thực thi).

Việc kích hoạt các cài đặt này hầu như sẽ không ảnh hưởng xấu đến các máy tính độc lập. Bạn có thể so sánh trước - sau khi bật và nhiều khả năng bạn sẽ không nhận ra chúng đang bảo vệ bạn tốt hơn nhưng không gây ảnh hưởng đáng kể nào đến hiệu suất của hệ thống.

Tiếp theo những cài đặt đã nêu, có những cài đặt cần được xem xét để đảm bảo chúng không ảnh hưởng đến nhu cầu kinh doanh hoặc máy tính của bạn. Các cài đặt này bao gồm:

- Block Office applications from injecting code into other processes (Chặn các ứng dụng Office đưa mã vào các quy trình khác).

- Block Win32 API calls from Office Macros (Chặn lệnh gọi API Win32 từ Macro Office).

- Block all Office applications from creating child processes (Chặn tất cả các ứng dụng Office tạo quy trình con).

- Block execution of potentially obfuscated scripts (Chặn thực thi các tập lệnh có thể bị xáo trộn).

Đặc biệt, trong môi trường bao gồm Outlook và Teams (Nhóm), rất nhiều sự kiện đã được đăng ký có thể bị ảnh hưởng nếu cài đặt “Block all Office applications from creating child processes” được bật. Do đó, bạn có thể thử những điều này và kiểm tra xem liệu có bị ảnh hưởng hay không.

Một số cài đặt khác bạn cần chú ý bao gồm:

- Block executable files from running unless they meet a prevalence, age, or trusted list criterion (Chặn các tệp thực thi chạy trừ khi chúng đáp ứng tiêu chí phổ biến, độ tuổi hoặc danh sách đáng tin cậy).

- Use advanced protection against ransomware (Sử dụng biện pháp bảo vệ nâng cao chống lại ransomware).

- Block process creations originating from PSExec and WMI-commands (Chặn các sáng tạo quy trình bắt nguồn từ lệnh PSExec và WMI).

- Block all Office communication applications from creating child processes (Chặn tất cả các ứng dụng giao tiếp Office tạo quy trình con).

Các cài đặt này cần được xem xét để đảm bảo chúng không cản trở các ứng dụng và quy trình kinh doanh của ngành. Ví dụ: “Use advanced protection against ransomware” được bật sẽ rất bình thường vì đó là điều hầu như tất cả mọi người đều quan tâm, nhưng trong một doanh nghiệp nơi một nhóm đã phát triển phần mềm sử dụng nội bộ, điều đó có thể tạo ra các vấn đề với quy trình làm việc của nhà phát triển.

Lưu ý: Cài đặt này đặc biệt quét các tệp thực thi xâm nhập vào hệ thống để xác định xem chúng có đáng tin cậy hay không. Nếu phát hiện các tệp giống như ransomware, tính năng này sẽ ngăn chặn chúng khởi chạy.

Theo các chuyên gia, cài đặt, “Block process creations originating from PSExec and WMI-commands” đặc biệt rắc rối vì không chỉ dẫn đến một số lượng lớn các sự kiện trong nhật ký kiểm tra mà còn không tương thích với Microsoft Endpoint Configuration Manager (Trình quản lý cấu hình điểm cuối của Microsoft), vì ứng dụng khách trình quản lý cấu hình cần các lệnh WMI để hoạt động bình thường.

Nếu bạn chưa xem xét các cài đặt bổ sung trong Microsoft Defender, hãy tải xuống tệp zip từ github, giải nén và chạy ConfigureDefender.exe để xem những cài đặt này có thực sự ảnh hưởng đến máy tính của mình hay không, tuy nhiên khả năng bạn sẽ bất ngờ khi nhận thấy hệ thống của bạn dù đã thiết lập thêm nhiều tính năng bảo vệ quan trọng nhưng lại không khiến nó phải “bò ì ạch” như thường gặp phải khi cài đặt với một số ứng dụng có cùng tính năng tương tự.